Нужен ли антивирус для Android?

При выборе мобильного устройства необходимо учитывать множество факторов: цена, функциональность, надежность и т.д. – все эти характеристики помогают вам оценить, насколько данное устройство подходит именно вам. Если речь идет про функционал, то необходимо также оценивать и мобильную безопасность. Операционные системы Apple работают в закрытой системе: исходный код не предоставляется разработчикам приложений, а собственники устройств iOS не способны самостоятельно изменить код, что делает такие устройства более безопасными[1].

С другой стороны, устройства с Android рассматриваются как менее безопасные устройства, потому что они работают на системе с открытым кодом. Это означает, что владелец устройства может серьезно «поиграть» с настройками системы, чтобы настроить их как захочется. Этот код также открыт и для разработчиков приложений. К сожалению, такой подход может стать слабой стороной в устройстве и сделать его более открытым для вредоносного ПО.

Вредоносные программы устанавливают на ваше устройство нежелательный программный код (программы, приложения) для вредоносных целей. Такими целями могут быть относительно безобидные (вызвать ваше раздражение), а могут быть и весьма экстремальными (доступ к конфиденциальной информации для ее кражи и использования против вас).

Могут ли телефоны с Android заражаться вирусами?

Традиционные «вирусы» распространены среди ПК и они представляют собой программу, которая распространяется за счет «прикрепления» к другой программе (чаще вполне легитимной). Устройства с Android не получают такие традиционные вирусы, однако могут «подхватить» другие вредоносные программы: например, программы, которые разработаны для скрытого контроля над устройством или даже кражи с него конфиденциальной информации.

Примером такой вредоносной программы для Android является Triout. Triout впервые был обнаружен в августе 2018 года в комплекте с легитимным приложением на Google Play. Эта вредоносная программа могла прятаться в вашем Android и записывать телефонные звонки, сохранять текстовые сообщения, записывать видео, делать фотографии и собирать информацию о вашем местоположении. Хотя эта первая версия программы была активна только в период с мая по декабрь 2018 года, в настоящее время обнаруживаются ее новые вариации.

Встроенные функции безопасности в Android

Хотя Android известен тем, что он менее безопасен, все же разработчики операционной системы встроили в ее состав ряд функций безопасности для предотвращения вирусов и вредоносных программ.

Права для приложений

Также существует функция прав для приложений, расположенная в меню Приложения, которое позволяет вам видеть, какие приложения имеют права доступа к функциям вашего телефона. Здесь вы можете контролировать, какие приложения имеют контроль над вашим микрофоном, камерой, местоположением и конфиденциальной информацией.Рынок аутсорсинга информационной безопасности в России: особенности развития и перспективы. Обзор TAdviser

Обновления ПО и безопасности

Android предлагает новые обновления безопасности и ПО для устройств с Android как через сайт, так и через встроенную функцию в операционной системе.

Безопасный просмотр сайтов

Устройства с Android имеют режим `безопасного просмотра сайтов`, который встроен в операционную систему и включен по умолчанию. При использовании Google Chrome данная функция будет выдавать вам предупреждения перед тем, как откроет подозрительный сайт. Пока ваши Chrome и Android обновлены до самой последней версии, данная функция будет работать так, чтобы защитить вас от вредоносных сайтов.

Как вы используете ваш Android?

Хотя Android и имеет все эти базовые функции безопасности, но их может быть недостаточно в зависимости от того, как вы используете ваше устройство. В этом случае вам лучше использовать антивирус для Android.

Скачивание приложений

Преимуществом операционной системы с открытым кодом является то, что вы получаете доступ к огромному разнообразию приложений. Но хотя Google Play пытается тщательно проверять все приложения, тем не менее, достаточно часто опасные приложения ускользают от их контроля. В 2017 году Google удалил 700 000 вредоносных приложений из своего магазина Google Play. Установка антивируса для Android предоставит вам дополнительный уровень защиты и позволит ограничить доступ к этим опасным приложениям.

Администрирование своего телефона

Существует много людей, которым нравится иметь возможность глубокого администрирования и управления своим телефоном, т.к. это преимущество дает им определенную свободу. Однако с такой свободой значительно снижается уровень безопасности, при этом появляются другие угрозы. Чтобы противодействовать этому, очень полезно добавить антивирусное приложение, которое будет проверять ваш Android на угрозы.

Использование телефона для работы

Вы используете свой телефон для работы? Если это так, то на нем, возможно, хранится много конфиденциальной информации (пароли, банковские данные), потеря которых может дорого вам стоить. Именно по этой причине, скорее всего, вам потребуется дополнительный уровень безопасности, который способен предоставить вам антивирус для Android.

Потеря или кража устройства

Вы боитесь потерять устройство? Если вы не хотите, чтобы оно попало в чужие руки вместе со всей вашей информацией, вам есть смысл установить антивирус для Android, который сможет обнаруживать ваше устройство и удаленно стирать на нем любую конфиденциальную информацию.

Функции антивируса для Android

Антивирус для Android восполнит недостатки вашей операционной системы Android с точки зрения безопасности. Будь то защита или производительность, которые вас интересуют, или вам требуются функции конфиденциальности и анти-вора, антивирус способен облегчить решение данных проблем.

Вот некоторые функции, включенные в состав антивируса для Android:

- Антивирусная защита в реальном времени

- Проверка на вирусы и угрозы по запросу

- Сканирование SD-карты

- Оптимизация производительности устройства

- Оптимизация потребления батареи

- Проверка прав доступа для установленных приложений

- Удаленная очистка конфиденциальных данных

- Обнаружение и удаленная блокировка устройства

ETSI TS 103 732 (стандарт защиты смартфонов)

Основная статья: ETSI TS 103 732 (стандарт защиты смартфонов)

Безопасность приложений в Google Play Store

Основная статья: Безопасность приложений в Google Play Store

2023

421 млн раз скачено Android-приложение с шпионскими функциями

29 мая 2023 года компания «Доктор Веб» сообщила о выявлении программного модуля для ОС Android, который обладает шпионскими функциями. Он собирает информацию о хранящихся на устройствах файлах, способен передавать их злоумышленникам, а также может подменять и загружать содержимое буфера обмена на удаленный сервер. Этот модуль распространяется под видом маркетингового SDK и встраивается разработчиками в различные Android-игры и приложения, доступные в том числе в Google Play. По классификации Dr.Web он получил имя Android.Spy.SpinOk.

Модуль SpinOk предназначен для удержания пользователей в приложениях с помощью мини-игр, системы заданий, а также якобы розыгрышей призов. При инициализации это троянское SDK соединяется с C&C-сервером, отправляя на него запрос с множеством технических данных о зараженном устройстве. Среди них — данные сенсоров, таких как гироскоп, магнитометр и т. д., которые могут использоваться для распознавания работы в среде эмуляторов и корректировки работы вредоносного приложения во избежание обнаружения его активности исследователями. С этой же целью игнорируются и настройки прокси устройства, что позволяет скрыть сетевые подключения при анализе. В ответ модуль получает от управляющего сервера список ссылок, которые тот загружает в WebView для демонстрации рекламных баннеров.

При этом троянское SDK расширяет возможности JavaScript-кода, выполняемого на загружаемых рекламных веб-страницах. Оно добавляет такому коду множество возможностей, среди которых:

- получение списка файлов в указанных директориях,

- проверка наличия заданного файла или директории на устройстве,

- получение файла с устройства,

- получение и изменение содержимого буфера обмена.

Это позволяет тем, кто управляет данным троянским модулем, получать конфиденциальную информацию и файлы с устройства пользователя. Например, файлы, доступ к которым есть у приложения со встроенным Android.Spy.SpinOk. Для этого злоумышленникам понадобится добавить соответствующий код в HTML-страницу рекламного баннера.

Специалисты компании «Доктор Веб» выявили этот троянский модуль и несколько его модификаций в целом ряде приложений, распространявшихся через каталог Google Play. Некоторые из них содержат вредоносное SDK до сих пор, другие имели его лишь в определенных версиях, либо уже удалены. Вирусные аналитики обнаружили его в 101 программах, которые суммарно были загружены не менее 421 290 300 раз. Таким образом, сотни миллионов владельцев Android-устройств рискуют стать жертвами кибершпионажа. Компания «Доктор Веб» оповестила корпорацию Google о выявленной угрозе.

Сканеры отпечатков пальцев на 10 смартфонах удалось взломать методом перебора

18 мая 2023 года китайские исследователи из компании Tencent и Чжэцзянского университета сообщили о разработке нового метода обхода биометрической защиты смартфонов и других устройств. Речь идёт о взломе алгоритмов идентификации пользователей на основе отпечатков пальцев.

Специалисты экспериментировали с атаками методом «грубой силы». Такой подход предусматривает ввод пароля путём перебора всех возможных комбинаций. Чем сложнее шифр, тем больше времени и вычислительных ресурсов требуется для взлома. Однако в случае отпечатков пальцев защитные алгоритмы не проверяют полное соответствие эталонного и предоставляемого образцов. Вместо этого вводимый отпечаток должен преодолеть определённый порог точности. Именно поэтому количество попыток сканирования пальцев ограничено: дело в том, что рано или поздно злоумышленник может подобрать подходящий «рисунок» для обмана системы защиты.

Китайским исследователям удалось обойти существующие меры безопасности, такие как небольшое число попыток ввода отпечатка пальца. Разработанный метод взлома получил название BrutePrint. Он основан на эксплуатации уязвимостей «нулевого дня» Cancel-After-Match-Fail (CAMF) и Match-After-Lock (MAL). Идея состоит в том, чтобы заставить целевое устройство принимать образцы отпечатков пальцев до тех пор, пока не будет преодолён порог точности. После этого с гаджета снимается блокировка.

В ходе атаки инициируется ошибка контрольной суммы в данных об отпечатке пальца, что позволяет остановить процесс аутентификации в преждевременной точке. Это даёт злоумышленникам возможность вводить различные образцы бесконечное количество раз. Преступнику необходимы физический доступ к целевому устройству и оборудование стоимостью около $15. Исследователи протестировали 10 смартфонов: Xiaomi Mi 11 Ultra, Vivo X60 Pro, OnePlus 7 Pro, Oppo Reno Ace, Samsung Galaxy S10+, OnePlus 5T, Huawei Mate30 Pro 5G, Huawei P40, Apple iPhone SE и Apple iPhone 7. В ходе экспериментов специалистам удалось получить неограниченное количество попыток ввода отпечатков пальцев на всех смартфонах с операционной системой Android и 15 попыток на аппаратах под управлением iOS. ref>Here’s how long it takes new BrutePrint attack to unlock 10 different smartphones</ref>

Новый троян вымогает деньги у пользователей Android в России, угрожая «слить» данные

В мае 2023 года «Лаборатория Касперского» обнаружила новую программу-вымогатель, которая получила название Rasket. Вирус нацелен на пользователей Android-устройств в России. Подробнее здесь.

Обновленный троян Xenomorph автоматизирует кражу средств с банковского счёта

13 марта стало известно о том, что команда Imperva Red в конце 2022 года обнаружила в браузере Google Chrome уязвимость, которая отслеживается под идентификатором CVE-2022-3656. На момент, когда уязвимость была активна, она затрагивала свыше 2,5 миллиардов пользователей Chrome и позволяла злоумышленникам украсть конфиденциальные файлы, такие как криптокошельки и учётные данные облачного провайдера. Подробнее здесь.

2022

Злоумышленники выдают вредоносные приложения для ОС Android за программы для поиска работы

21 ноября 2022 года компания «Доктор Веб» сообщила о распространении вредоносных приложений для ОС Android, которые злоумышленники выдают за программы для поиска работы. С их помощью мошенники могут собирать персональную информацию жертв, а также обманом похищать у них деньги.

По информации компании, выявленная специалистами «Доктор Веб» преступная схема работает следующим образом. Киберпреступники распространяют через каталог Google Play программы, с помощью которых пользователи якобы могут найти работу. Для привлечения внимания потенциальных жертв и повышения шансов на их успешный обман мошенники могут выдавать такие троянские приложения за настоящие программы для поиска вакансий. Например, одну из них они распространяли под видом официального клиентского ПО сервиса Job Today. У нее был похожий значок и название, а также описание на странице в каталоге, вводящее пользователей в заблуждение. При этом трояны активно рекламируются — например, в других приложениях через встроенные в них рекламные системы. Это позволяет увеличить число их установок.

На ноябрь 2022 года выхода данной публикации антивирусная лаборатория компании «Доктор Веб» выявила 7 таких подделок:

- Jobs Today-find your jobs

- Notpon - Build a Career

- JobsFinder

- Nanoss

- All online jobs

- Jobs Online

- Grabjobs

Все они были добавлены в вирусную базу Dr.Web как представители семейства Android.FakeApp. Вместе с тем возможно появление и других аналогичных программ, поскольку для их создания от программистов не требуется высокая квалификация.

Фактически эти трояны являются веб-приложениями. При запуске они загружают внутри своих окон веб-сайты с поддельными списками вакансий. В некоторых их модификациях адреса изначально прописаны в настройках, в то время как другие для получения целевых ссылок соединяются с удаленным сервером. Тот направляет необходимые параметры в виде JSON.

В зависимости от содержимого загружаемого веб-сайта могут быть реализованы различные сценарии атак. Так, один из базовых сценариев предполагает сбор персональной информации. Когда пользователь выбирает понравившееся ему объявление и пытается откликнуться на вакансию, сайт предлагает заполнить мини-анкету, указав в ней данные о себе. На самом деле это фишинговая форма, и вводимые в ней сведения при отправке «заявки» направляются не компании-нанимателю, а злоумышленникам. Те, в свою очередь, пополняют свои базы данных и могут либо использовать получаемую информацию самостоятельно — для совершения различных атак, либо продать ее на черном рынке.

При реализации другого, более сложного сценария после выбора объявления пользователь видит сообщение с предложением связаться с «работодателем» напрямую — например, через WhatsApp, Telegram или другие мессенджеры.

Соглашаясь на это, он рискует столкнуться с самыми разнообразными схемами обмана. В частности, злоумышленники могут представиться сотрудниками тех или иных компаний и действительно предложить работу, чтобы заинтересовать потенциальную жертву. Однако это окажется уловкой, и в итоге они будут стремиться завладеть не только персональными данными, но и деньгами пользователя. В рассматриваемом примере киберпреступники выдают себя за представителей компании под названием ML-Smart International E-commerce и имеют бизнес-аккаунт WhatsApp.

В начале беседы мошенники сообщают, что являются представителями крупного международного производителя электроники и просят пользователя назвать свое имя, возраст и род занятий. Получив ответ, они раскрывают суть предлагаемой «работы» и описывают все ее мнимые достоинства. Согласно их заявлениям, пользователь будет участвовать в повышении рейтинга товаров в интернет-магазинах путем размещения виртуальных заказов на эти товары, за что продавцы якобы будут платить комиссионные. При этом злоумышленники обещают, что полученный заработок в дальнейшем можно в любое время вывести из системы. Чтобы стать участником платформы, пользователь должен зарегистрироваться на соответствующем сайте, для чего ему дается ссылка. После регистрации на его личный внутренний счет в качестве «бонуса» зачисляется 120 рублей. Этой суммы как раз хватает на выполнение нескольких «обучающих заданий».

При реализации данной схемы мошенники находятся в постоянном контакте с жертвой. Они дают ей инструкции и сопровождают каждый ее шаг, поддерживая интерес к сервису, а также иллюзию его работоспособности и безопасности. Однако после успешных тестовых «покупок» и «зачисления» первого вознаграждения они сообщают, что для дальнейшей работы требуется пополнить счет на 500 рублей — якобы для активации учетной записи. При этом злоумышленники всячески заверяют жертву, что после пополнения деньги с процентами сразу будут возвращены обратно на ее внутренний счет, после чего итоговую — возросшую — сумму можно будет вывести из системы на банковский счет. Для убедительности киберпреступники дополнительно могут направлять скриншоты выплат, якобы полученных другими участниками.

В подобных схемах мошенники либо сразу похищают внесенные пользователями деньги, либо действительно вначале позволяют им вывести начальный «заработок» в качестве приманки. Во втором случае в дальнейшем жертвам будут предлагаться все более дорогие товары, для оформления заказов на которые из-за нехватки нужных средств на счете его потребуется пополнять на все большую сумму. В итоге мошенники либо сами перестанут выходить на связь, получив от пользователей достаточно денег, либо жертвы, заподозрив неладное, попытаются вывести имеющиеся средства, но не смогут этого сделать по выдуманной злоумышленниками причине. Таким образом, данная схема сводится к попытке нажиться на желании пользователей получить легкий и быстрый заработок в интернете. При этом она может применяться при атаках на жителей из разных стран.

Компания «Доктор Веб» напоминает, что к любым предложениям легкого заработка в интернете следует относиться максимально осторожно. Если условия, которые предлагают, выглядят слишком заманчивыми, скорее всего, пользователя пытаются обмануть. При поиске работы онлайн необходимо пользоваться проверенными ресурсами. При этом важно удостовериться, что пользователь имеет дело с настоящими сервисами подбора персонала. Для этого следует проверять веб-сайты на предмет признаков подделки (отсутствие или просроченный сертификат безопасности, неправильное имя домена, наличие явных грамматических или пунктуационных ошибок в содержимом сайтов и т. д.), а также устанавливать фирменные приложения из официальных источников — сайтов или магазинов приложений. Во втором случае следует также убедиться, что издатель программы не является подражателем и не пытается выдать себя за настоящего разработчика искомого ПО. Кроме того, важно использовать антивирус с функцией родительского контроля. Он защитит не только от вредоносных и мошеннических приложений, но и от опасных сайтов. Специалисты уведомили компанию Google о выявленных вредоносных приложениях. На ноябрь 2022 года большинство из них оставалось доступным для загрузки.

Малайзийских пользователей Android атакуют банковские трояны под видом приложений-магазинов

Малайзийских пользователей Android атакуют банковские трояны под видом приложений-магазинов. Об этом компания «Доктор Веб» сообщила 19 октября 2022 года.

Злоумышленники распространяют зловред под видом мобильных приложений-магазинов. При этом в отличие от многих других эти банкеры не только имеют значки и названия магазинов, но и имитируют полноценную работу таких программ, чтобы выглядеть более правдоподобно и не вызывать лишних подозрений. Данные трояны похищают логины и пароли доступа от учетных записей систем дистанционного банковского обслуживания, а также перехватывают СМС с одноразовыми кодами подтверждения банковских операций. Кроме того, они похищают персональную информацию жертв, включая дату рождения, номер мобильного телефона и номер индивидуальной карты, удостоверяющей личность.

Именно такой подход выбрали создатели вредоносных программ Android.Banker.5097 и Android.Banker.5098, которые обнаружили вирусные аналитики.

Эти банковские трояны распространяются под видом мобильных приложений-магазинов под названиями Olivia Beauty, 44 Speed Mart, Eco Queen и Pinky Cat, каждое из которых посвящено отдельной категории товаров: продуктам питания, косметике, товарам для дома, детей и животных.

Злоумышленники делают ставку на то, что пользователи все больше привыкают к тенденциям в цифровой экономике и набирающей популярность концепции «Сервис ― Приложение». То есть к тому, что у многих компаний, онлайн-магазинов, а иногда даже сообществ в социальных сетях есть собственная мобильная программа. Из-за меньшей осведомленности о потенциальной опасности и недооценки рисков владельцы мобильных устройств склонны скачивать подобные приложения даже с неизвестных сайтов. А поскольку главная функция онлайн-магазина ― предоставить возможность покупать товары и услуги, потенциальные жертвы с большей долей вероятности раскроют такой программе данные банковской карты и другую конфиденциальную информацию. Этим и пользуются вирусописатели.

Android.Banker.5097 и Android.Banker.5098 нацелены на малайзийских пользователей. Они распространяются через вредоносные сайты с применением стандартных методов социальной инженерии. Так, посетившим их потенциальным жертвам предлагается скачать приложение того или иного магазина в каталоге Google Play или AppGallery. На самом деле загрузка APK-файлов происходит непосредственно с самих сайтов, и известные каталоги указаны лишь для ввода пользователей в заблуждение. Для установки скачиваемых троянских программ пользователям необходимо разрешить соответствующее действие в настройках своих мобильных устройств.

Эти трояны на первый взгляд действительно выглядят как настоящие приложения-магазины. В них представлен список товаров, которые пользователь может изучить, добавить в корзину и попытаться купить. Однако это лишь уловка, и какой-либо реальной функциональности в них на самом деле нет. При этом для большей привлекательности программы предлагают приобрести товары со скидкой от 49% до 95%.

На платформах Chrome и Android появилась функция беспарольной авторизации

Google объявил о внедрении технологии Passkeys – стандарта аутентификации последнее поколения, в Android и Chrome. Об этом стало известно 13 октября 2022 года. Подробнее здесь.

Шпионское ПО RatMilad для Android собирает полную информацию о пользователе

Исследователи ИБ-компании Zimperium Labs обнаружили шпионское ПО для Android под названием RatMilad, которое создано злоумышленниками на Ближнем Востоке и используется для слежки и кражи данных пользователей. Об этом стало известно 5 октября 2022 года. Украденные данные могут быть использованы для доступа к частным корпоративным системам, шантажа жертвы и других злонамеренных целей.

Шпионское ПО распространяется через поддельный генератор виртуальных номеров NumRent. После установки приложение запрашивает сомнительные разрешения, а затем использует их для загрузки вредоносной полезной нагрузки RatMilad.

Основным каналом распространения поддельного приложения является Telegram, поскольку NumRent или другие дропперы, загружающие RatMilad, недоступны в магазине Google Play или сторонних магазинах.

Операторы RatMilad также создали специальный веб-сайт для продвижения мобильного RAT-трояна, чтобы приложение выглядело более убедительно. Этот веб-сайт рекламируется в Telegram и других соцсетях.

После установки на устройство жертвы RatMilad крадет следующие данные:

- Основная информация об устройстве (модель, марка, buildID, версия Android);

- MAC-адрес устройства;

- Список контактов;

- СМС;

- Журналы вызовов;

- Имена учетных записей и разрешения;

- Список установленных приложений и разрешения;

- Данные буфера обмена;

- GPS-данные о местоположении;

- Информация о SIM-карте (номер, страна, IMEI, регион);

- Список файлов и их содержимое.

RatMilad может выполнять действия с файлами, такие как:

- Удаление и кража файлов;

- Изменение разрешений приложения;

- Использование микрофона устройства для записи звука.

Шпионское ПО RatMilad предназначено для бесшумной работы в фоновом режиме, не вызывая подозрений. По словам экспертов, операторы RatMilad получили исходный код из Telegram-канала AppMila. Исследователи Zimperium сделали вывод, что операторы RatMilad атакуют случайные цели и не проводят целевые кампании[2].

Дроппер BugDrop заражает Android-устройства опасным трояном Xenomorph

Исследователи из ThreatFabric обнаружили ранее неизвестный троян-дроппер для Android, который по состоянию на август 2022 года находится в стадии разработки. Вредонос пытается проникнуть на Android-устройства с помощью техники, которая ранее не встречалась специалистам, а затем заразить жертву опасным трояном Xenomorph. Об этом стало известно 19 августа 2022 года.

Эксперты назвали дроппер BugDrop и отметили, что он был разработан специально для обхода защитных функций, реализованных в Android 13. Вредонос способен обойти даже защиту специальных возможностей Accessibility Services от вредоносных программ.

Специалисты ThreatFabric связывают дроппер с печально известной группировкой "Hadoken Security", которая занималась разработкой и распространением вредоносного ПО Xenomorph и Gymdrop.

BugDrop, как и многие другие вредоносы использовал Accessibility API для перехвата контента на дисплее и выполнения действий от лица пользователя. В Google обратили на это внимание и приняли радикальные меры – полностью заблокировали доступ к Accessibility API приложениям, которые установлены не из Google Play.

Однако, разработчики BugDrop так просто сдаваться не собирались, поэтому выпустили обовленную версию дроппера, замаскировав его под считыватель QR-кодов. Эта версия развертывает вредоносную нагрузку через сессионный процесс инсталляции.

Специалисты предполагают, что злоумышленники используют уже готовую вредоносную программу, способную самостоятельно устанавливать APK на устройство жертвы. Такой подход может сделать банковские Android-трояны ещё более опасными, предупреждают исследователи[3].

Уничтожен троян FluBot

Европол объявил о уничтожении одного из самых быстро распространяющихся вредоносов – Android-трояна FluBot. Об этом стало известно 1 июня 2022 года. Подробнее здесь.

Google устранил критическую уязвимость в ядре Android

12 мая 2022 года стало известно, что Google устранил критическую уязвимость в ядре Android, которой энергично пользовались киберзлоумышленники. Исправления были внесены в рамках кумулятивного патча, выпущенного 5 мая 2022 года. Еще один патч для Android был выпущен всего четырьмя днями ранее.

Уязвимость CVE-2021-22600 - это баг в ядре Linux, на базе которого построена ОС Android, позволяющий повышать привилегии локального пользователя. Уязвимость, соответственно, затрагивала не только пользователей Android, но и системы на базе Linux и его деривативов.

Проблема была выявлена еще в январе 2022 года. Тогда же эксперты Google представили исправление и передали его поставщикам дистрибутивов Linux. Однако интеграция исправления в Android почему-то заняла несколько месяцев.

Это тем более удивительно с учетом энергичной эксплуатации уязвимости со стороны злоумышленников, о чем Агентство по защите цифровой инфраструктуры США (CISA) выпустило бюллетень в апреле 2022 г. В Google утверждают, что эксплуатация бага носила «ограниченный, узконаправленный характер».

| | «Вероятнее всего, эксплуатация уязвимости в Android началась уже после раскрытия информации для Linux со стороны Google. Только этим можно объяснить вялое внимание к багу разработчика Android. К тому же уязвимость можно эксплуатировать только локально, то есть, держа в руках чужой или свой смартфон; такие баги не могут получать широкого распространения», - | |

Повышение привилегий

В публикации издания Bleeping Computer указывается, что точно неизвестно, каким именно образом уязвимость эксплуатируется, но вполне вероятно, что ее используют для выполнения команд, требующих повышенных прав в системе, что открывает возможности для перемещения по корпоративным сетям, в которых располагаются скомпрометированные системы.

В недавних версиях Android (10-12) реализованы более строгие механизмы выдачи разрешений приложениям, что затрудняет злоумышленникам внедрение вредоносов и получение ими доступа к системным функциям. Поэтому вполне вероятен повышенный интерес злоумышленников к повышению привилегий уже после внедрения вредоноса. Уязвимость также может использоваться для рутинга устройства, отмечает Bleeping Computer.

Среди прочих уязвимостей, которые устранены майскими патчами, - баги в Android Framework, позволяющих повышать привилегии и раскрывать данные; три уязвимости с повышением привилегий, два DoS-бага и две ошибки с раскрытием данных в системе Android; три уязвимости с повышением привилегий и одна - с раскрытием данных в ядре Android; три высокоопасных уязвимости в компонентах MediaTek и 15 высокоопасных и одна критическая уязвимость в компонентах Qualcomm.

Обновления касаются только версий Android, начиная с 10-й. Более ранние - не обновляются.[4]

Android-вредонос Octo позволяет удаленно управлять устройством

11 апреля 2022 года стало известно, что специалисты компании ThreatFabric обнаружили очередной вариант банковского вредоносного ПО для Android-устройств Octo, который является эволюционировавшим ExoCompact - вредоносом на базе трояна Exo, исчезнувшего с киберпреступной сцены в 2018 году.

В отличие от ExoCompact вредоносное ПО Octo оснащено модулем удаленного доступа, позволяющим злоумышленникам удаленно управлять устройством жертвы и выполнять мошеннические действия.

Удаленный доступ предоставляется с помощью модуля потоковой передачи экрана в реальном времени (обновляется каждые две секунды) через Android MediaProjection и удаленных действий через Accessibility Service.

С помощью черного экрана Octo скрывает свои удаленные операции от жертвы - вредонос уменьшает яркость экрана до нуля и отключает уведомления с помощью режима «Не беспокоить».

Пока жертва думает, что устройство отключено, на самом деле оно выполняет разные действия, в том числе воспроизводит прикосновения к экрану и жесты для управления, набирает текст, модифицирует буфер обмена, вставляет данные и прокручивает страницы вверх и вниз.

Помимо удаленного доступа Octo также оснащен кейлоггером, который следит и записывает все действия жертвы на зараженном Android-устройстве, в том числе ввод PIN-кодов, открытие сайтов, клики на элементы и пр. Кроме того, вредонос выполняет следующие команды: блокировка push-уведомлений от определенных приложений, перехват SMS-сообщений, отключение звука и временная блокировка экрана устройства, запуск определенных приложений, запуск/остановка сеанса удаленного доступа, обновление списка C&C-серверов, открытие определенных URL-адресов и отправка SMS-сообщений на указанные номера телефонов.

На начало апреля 2022 года Octo продается на хакерских форумах наподобие русскоязычного XSS киберпреступником под псевдонимом Architect и goodluck.[5]

2021

Рост угроз в пять раз

22 февраля 2022 года стали известны данные глобальной телеметрии ESET за период с сентября по декабрь 2021 года. В целом за 2021 год объем всех типов угроз для Android увеличился в пять раз по сравнению с 2020 годом. В 2021 году вредоносные программы против пользователей этой ОС были наиболее активны по субботам и воскресеньям. А по вторникам телеметрия ESET детектировала наименьшее число атак. Подробнее здесь.

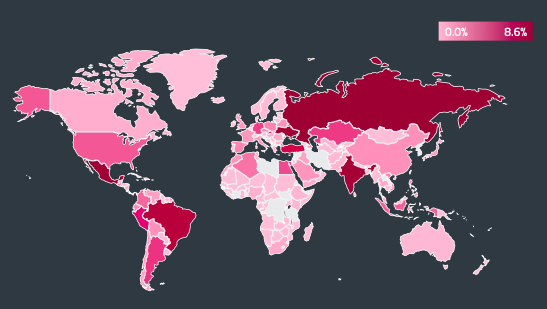

За лето 2021 года общее число зловредных программ для Android увеличилось на 32,6%

11 ноября 2021 года стало известно о том, что Россия вошла в пятерку стран с наибольшим количеством угроз для пользователей Android. За период с мая по август 2021 года число обнаруженных Android-угроз увеличилось на 32,6% в сравнении с началом года. Рост активности хакеров также зафиксирован в Индии, Бразилии, Мексике и на Украине, следует из отчета о веб-угрозах международного разработчика антивирусных решений ESET.

В ESET отметили возросшую активность банковских вредоносных программ и приложений для Android — таких атак стало на 200% больше с начала 2021 года. Например, число скачиваний распространенного в России опасного трояна TrojanDropper.Agent, который проникает в операционную систему, меняет внутренние настройки и ворует личные данные, увеличилось на 18,4%.

Другие категории, в которых наблюдается рост киберугроз — это шпионское ПО (+71%) и трояны для показа нежелательной рекламы (+63%) на Android.

Единственными категориями угроз, доля которых в мире снизилась с мая по август, стали криптомайнеры (-14,3%) и программы-вымогатели (-7,7%).

44% мобильных угроз для Android составляет рекламное ПО

2 июля 2021 года компания Avast сообщила, что в 2021 году рекламное ПО по-прежнему будет самой серьезной угрозой для телефонов и планшетов Android. Большинство (44%) мобильных угроз для этой ОС, обнаруженных в первые пять месяцев 2021 года — рекламное ПО. На втором месте — поддельные приложения (18%), на третьем — загрузчики (6%). Четвертое место делят банковские трояны и шпионское ПО — каждый из которых атаковал 5% пользователей Android.

По информации компании, исследователи Avast в два раза чаще находили вредоносное рекламное ПО в России по сравнению с 2020 годом. В январе-мае 2020 года только 22% обнаруженных мобильных угроз были рекламным ПО. В 2020 году количество пользователей Android, столкнувшихся с этими вредоносными программами, увеличилось на 65% — со среднего значения 2,23% в первые пять месяцев 2020 года до 3,7% в 2021 году.

Рекламное ПО (Adware) навязчиво отображает рекламу. Оно часто имитирует законные приложения — и так побуждает себя загружать. Недавний пример широкого распространения рекламного ПО — семейство HiddenAds, — в последний раз Avast сообщала о нем в октябре 2020 года. Исследователи отмечают два условных типа рекламного ПО: «традиционный» — игры, фоторедакторы и другие приложения, которые после скачивания засыпают человека рекламным спамом в приложении и за его пределами. Второй распространенный тип — мошеннические приложения с рекламой. Такое ПО запускает вредоносную нагрузку в фоновом режиме и показывает рекламу в уведомлениях, нерелевантную рекламу или использует другие агрессивные методы. Иногда приложения также показывают рекламу с вредоносным содержимым, поэтому защита очень важна. Зашифрованный файл может быть загружен автоматически вместе с приложением — далее он может запускать клики по объявлениям без ведома пользователей или подписывать их на платные услуги.

Вторая по распространенности мобильная угроза — поддельные или фейковые приложения. Они выдают себя за обычные законные приложения, например, за программу для отслеживания контактов Covid-19 или, например, AdBlocker. Именно эти примеры исследователи Avast наблюдали в первые месяцы 2021 года. Поддельные приложения могут шпионить за пользователями, показывать им рекламу или совершать другие вредоносные действия.

Загрузчики — разновидность троянов, которые после установки при наличии доступа к сети подключаются к удаленному серверу или сайту и загружают дополнительные программы (как правило, вредоносные) на зараженное устройство.

Банковские трояны или «банкеры» действуют скрытно, чтобы завоевать доверие пользователей, загружающих приложение — а потом крадут их данные. Они маскируются под настоящие приложения, чтобы получить доступ к банковским реквизитам (или информации для двухфакторной аутентификации) жертв: например, просят их ввести данные своего банковского счета, имитируя экран входа в систему или общий экран входа с логотипом соответствующего банка.

Шпионское ПО — вредоносные приложения, которые стараются быть максимально незаметными на гаджетах. Они могут отслеживать и копировать все, что вводит, выгружает, скачивает и хранит жертва. Некоторые такие приложения могут активировать камеры и микрофоны — и в фоновом режиме незаметно наблюдать за пользователями, прослушивать их разговоры.

Как избежать атак мобильных вредоносных программ:

- Загружать приложения только из официального магазина — Google Play. В нем предусмотрены меры безопасности для проверки приложений перед их загрузкой разработчиками или непосредственно с официального сайта приложения для дополнительной страховки.

- Проверять рейтинг приложения: у рекламного ПО много как положительных, так и негативных отзывов. Последние могут ссылаться на низкую функциональность, чрезмерную рекламу. Первые, наоборот, могут быть крайне, подозрительно восторженными.

- Анализировать разрешения, запрашиваемые приложением, перед его загрузкой. Если приложение запрашивает доступ к данным, которые ему точно не нужны — это предупреждающий знак.

- Использовать на своем смартфоне надежный антивирус, чтобы вовремя выявлять и предотвращать любые попытки атак.

Правозащитники подали жалобу на Google за незаконную слежку за пользователями

Некоммерческая организация NOYB (none of your business), основанная правозащитником Максом Шремсом (Max Schrems), подала жалобу на Google за использование уникального идентификатора Android Advertising ID (AAID) для отслеживания пользователей. Об этом стало известно 7 апреля 2021 года.

В ноябре 2020 года та же организация подала жалобу на Apple за незаконную слежку за пользователями. Как утверждали правозащитники, уникальный номер IDFA (The Identifier for Advertisers), который Apple присваивает каждому устройству, позволяет техногиганту и всем приложениям на телефоне отслеживать пользователя и собирать информацию о его действиях в интернете и на мобильных устройствах. Как и в случае с cookie-файлами, в соответствии с законодательством ЕС для этого требуется согласие пользователей, однако Apple внедряет данные коды отслеживания без ведома владельцев устройств.

На апрель 2021 года группа предпринимает аналогичные действия против Google, подав жалобу в орган по защите данных во Франции. Как сообщается в документе, AAID «является простым идентификатором отслеживания в мобильном телефоне, а не идентификатором отслеживания в cookie-файле браузера», и поэтому как хранение AAID, так и доступ к нему являются незаконными без предварительного согласия пользователя.

В жалобе также отмечается использование AAID в различных функциях, включая идентификацию конкретного устройства или приложения, персонализацию рекламы и сопоставление клиентов с помощью IDFA и AAID.

Правозащитники просят французские власти расследовать данный вопрос, оштрафовать техногиганта, а также требуют от Google привести обработку своих данных в соответствие с законодательством[6].

2020

Уязвимость в ядре Linux подвергает опасности web-серверы и устройства на Android

Уязвимость в ядре Linux подвергает опасности web-серверы и устройства на Android. Об этом стало известно 26 декабря 2020 года. Подробнее здесь.

На Google подали в суд за расход мобильного трафика на Android-устройствах без разрешения

На Google подали в суд за расход мобильного трафика на Android-устройствах без разрешения. Об этом стало известно 16 ноября 2020 года.

По непонятной причине Android-устройства отправляют Google 260 МБ данных в месяц, используя мобильный трафик.

Иск «Тейлор и др. против Google» был подан в федеральный окружной суд города Сан-Хосе (Калифорния, США) от имени четырех граждан, проживающих в Иллинойсе, Висконсине и Айове. Истцы надеются, что иск получит статус коллективного.

Согласно исковому заявлению, Google, без разрешения расходуя драгоценные мегабайты трафика, передает по мобильному интернету на свои серверы данные о пользователях, не связанные с сервисами Google. Однако истцов беспокоит не только передача данных по Wi-Fi или в его отсутствие – через мобильный интернет, но и сам факт передачи. По словам истцов, компания собирает сведения, не связанные непосредственно с взаимодействием пользователей со своими устройствами.

| | Компания Google разработала и реализовала свою операционную систему Android и приложения для извлечения и передачи больших объемов информации между сотовыми устройствами Истцов и Google с использованием разрешений на передачу данных по сотовой связи Истцов. Незаконное присвоение компанией Google разрешений на передачу данных по сотовой связи Истцов посредством пассивной передачи происходит в фоновом режиме, не является результатом прямого взаимодействия Истцов с приложениями и ресурсами Google на их устройствах и происходит без согласия Истцов, – говорится в исковом заявлении. | |

Для участия в экосистеме Google пользователи Android должны принять четыре пользовательских соглашения: Условия пользования; Политика конфиденциальности; Соглашение об управляемом Google Play; Условия пользования Google Play. Согласно материалам суда, ни в одном из них не сообщается, что на эти фоновые передачи Google тратит мобильный трафик пользователей.

Чтобы подтвердить обвинения, адвокат истцов протестировал Samsung Galaxy S7 под управлением Android с зарегистрированной учетной записью Google и настройками по умолчанию и обнаружил, что в режиме ожидания, без подключения к Wi-Fi, телефон отправлял и принимал 8,88 МБ данных в день, и 94% от этих коммуникаций происходило между Google и устройством.

При закрытых приложениях телефон передавал данные на серверы Google примерно 16 раз в час или 389 раз за 24 часа. Даже если половина этих данных являются исходящими, Google получает около 4,4 МБ в день или 130 МБ в месяц. Исходя из средней цены $8 за 1 ГБ данных в США, эти 130 МБ обходятся пользователю примерно в $1 в месяц (если устройство отключено от Wi-Fi все время, и пассивная передача данных осуществляется только по сотовой связи).

Согласно исковому заявлению, iPhone с открытым в фоновом режиме браузером Safari передает Apple в десять раз меньше данных.

Большая часть передаваемых данных – файлы журналов, в которых записывается доступность сети, открытые приложения и показатели операционной системы. Google могла бы отложить передачу этих сведений до тех пор, пока не будет доступно соединение Wi-Fi, но вместо этого она использует данные сотовой связи, тем самым обеспечивая себе возможность собирать данные в любое время[7].

Устранение уязвимости, позволяющей подменять приложение на устройстве пользователя без прав администратора

Сотрудники компании «Стингрей Технолоджиз», резидента Кластера информационных технологий Фонда «Сколково», обнаружили критическую уязвимость в операционной системе Android. Она позволяла реализовать подмену любого приложения на устройстве пользователя без прав администратора и специальных разрешений. Об этом 30 октября 2020 года сообщил Фонд «Сколково».

Злоумышленники, эксплуатируя данную уязвимость, могли подменить совершенно любое приложение на вредоносное, похитить учетные данные пользователя и получить доступ к любым сервисам на смартфоне: банковским приложениям, социальным сетям, электронным кошелькам и т.д. При этом механизм двухфакторной аутентификации от использования данной уязвимости не спасал.

Данную уязвимость эксперты «Стингрей Технолоджиз» обнаружили в результате исследований потенциальных векторов атак на приложения Android, которыми они занимаются в рамках разработки системы динамического анализа «Стингрей». Информация об уязвимости незамедлительно была передана разработчику платформы Android.

29 октября компания Google выпустила обновление с исправлением данной уязвимости, единственной критической в 11 версии Android, а экспертов сколковской компании Юрия Шабалина и Евгения Блашко включила в список персональных благодарностей.

Юрий Шабалин, генеральный директор компании «Стингрей Технолоджиз»:

| | В мире порядка 3,5 миллиарда смартфонов, более 74% из них работают на Android. Я горд тем, что исследования, которые мы проводим в рамках разработки нашей системы, приносят пользу не только нашим клиентам, а всем пользователям этой мобильной операционной системы. | |

Михаил Стюгин, руководитель направления «Информационная безопасность» Фонда «Сколково»:

| | Мы очень рады, что в компаниях-участниках «Сколково» работают эксперты, которые обеспечивают положительное влияние на вектор безопасности программного обеспечения в глобальном, мировом масштабе. По нашему мнению, «Стингрей» является перспективным проектом, который существенно повлияет на безопасность всех приложений из экосистем iOS и Android. И, возможно, в ближайшей перспективе станет незаменимым инструментом всех разработчиков программного обеспечения для мобильных платформ. | |

Google заподозрена в отслеживании пользователей Android

Главный прокурор штата Аризона, США, Марк Брнович (Mark Brnovich) подал в мае 2020 года иск против компании Google, обвинив ее незаконном сборе геолокационных данных пользователей Android-устройств[8][9].

| | «Google создает впечатление, что пользователи могут отключить отслеживание. Но компания идет другими путями, чтобы вторгнуться в частную жизнь. Практически невозможно запретить Google отслеживать местоположение пользователя, что противоречит законодательству Аризоны, и даже самые инновационные компании должны соблюдать закон», — сообщил Брнович. | |

Геолокационные данные используются для определения погоды и уточнения результатов поисковых запросов, однако даже при отключении передачи данной информации в настройках Google Chrome геоданные все равно передаются на серверы компании.

Брнович потребовал от Google выплатить прибыль, которую она могла получить за рекламу, основанную на местоположении жителей Аризоны. Суд также может воспринять действия компании как мошеннические, а за это в штате Аризона полагается штраф в размере $10 тыс.

Власти штата начали расследование после публикации материала Associated Press о том, что Google тайно собирает информацию о местонахождении пользователей. Компания использует web-активность и приложения для продажи рекламных объявлений. Как показали результаты опроса, Google использует обманные и недобросовестные методы для сбора как можно большего количества информации. Кроме того, пользователям очень трудно управлять своими данными.

Выход из строя устройств Samsung после обновления Android

В середине апреля 2020 года стало известно о проблемах с обновлением Android в смартфонах Samsung. Установка новой прошивки выводит из строя устройства, причем навсегда. Подробнее здесь.

Начало блокировки установки на Android-устройства приложений, загруженных не из Google Play

19 марта 2020 года стало известно, что компания Google начала блокировать установку приложений на мобильные Android-устройства в случае, если они были загружены не из магазина Google Play. Это означает, что пользователи больше не смогут скачать APK-файл с дистрибутивом той или иной утилиты со сторонних ресурсов и установить его самостоятельно, минуя сервисы Google.

Изменения, как пишет портал 9to5Google, затронут всех владельцев Android-устройств в обозримом будущем. Реализованы они будут при помощи Advanced Protection Program (APP) – функции Android, внедрение которой по данным на март 2020 года уже началось.

Необходимость в интеграции APP в Android Google обосновала заботой о безопасности пользователей. По словам ее представителей, имеющиеся в Android инструменты защиты не могут проверить скачанные за пределами Google Play приложения, что повышает риск заражения устройства вредоносным ПО и кражи персональных данных.

Впервые о возможном появлении дополнительного «защитника» в составе Android стало известно в декабре 2019 года, когда упоминание о нем было обнаружено в коде приложения Google Play. Эксперты 9to5Google тогда высказали предположение, что принудительной блокировки установки программ не из Google Play не будет.

Блокировка установки приложений, скачанных не из Google Play – одна из двух целей, которые преследует Google, внедряя Advanced Protection Program. Вторая – это принудительное включение Play Protect, штатного инструмента Android для проверки устанавливаемых из Google Play программ.

Play Protect представляет собой своего рода антивирус, блокирующий установку потенциально опасного ПО. На март 2020 года его можно отключить в настройках системы, но внедрение Advanced Protection Program исключит эту возможность – «защитник» будет работать всегда.

Это изменение Google сделает Android больше похожей на iOS – конкурирующую мобильную платформу Apple. Установка приложений из сторонних источников в ней запрещена с самых первых дней работы App Store – фирменного маркетплейса Apple, запущенного летом 2008 года, считают в CNews.

Обход этих ограничений возможен лишь путем джейлбрейка – взлома iOS для получения доступа к файловой системе мобильных устройств Apple. Осуществить джейлбрейк можно даже на гаджетах с iOS 13.3 – стабильной версии мобильной ОС Apple.

После взлома появляется возможность установки приложений на iPhone и iPad из сторонних магазинов, в том числе и из самого известного – Cydia. В конце 2018 года он планировался к закрытию, однако по состоянию на март 2020 года он по-прежнему функционирует.

Advanced Protection Program привязывается к аккаунту Google, что не позволит избежать ее появления на смартфоне или планшете путем отказа от обновлений ОС или отдельных ее компонентов. Тем не менее, существует один действенный способ обхода блокировки установки APK-файлов, утверждают в CNews.

Скачанные из интернета дистрибутивы можно установить на гаджет в обход «защитника» Android при помощи настольного ПК или ноутбука и утилиты ADB (Android Debug Bridge). Работоспособность данного метода подтверждает и сама Google, знающая о его существовании. Не исключено, что в будущем и эта лазейка будет закрыта.

Действие APP также не распространяется на приложения, скачанные из фирменных магазинов крупных производителей. Такие маркетплейсы продвигают, в том числе, компании Samsung (Galaxy Store) и Huawei (Huawei Mobile Services), и Google не станет мешать установке ПО из подобного рода каталогов.

Google также не будет препятствовать работе приложений, установленных через APK до внедрения Advanced Protection Program. Они продолжат функционировать и в ряде случаев даже смогут получать обновления, отметили в CNews.[10]

Исправлена уязвимость удаленного выполнения кода в Android

9 января 2020 года компания Google сообщила о выпуске плановых обновлений безопасности для Android и исправлении ряда уязвимостей в различных компонентах, включая семь опасных и одну критическую.

Критическая уязвимость (CVE-2020-0002) содержится в платформе Android Media, включающей поддержку воспроизведения различных типов мультимедийных файлов. Проблема затрагивает версии ОС Android 8.0, 8.1 и 9. Эксплуатация данной уязвимости позволяет удаленному злоумышленнику с помощью специально созданного файла выполнить произвольный код в контексте привилегированного процесса.

Также были исправлены уязвимости повышения привилегий (CVE-2020-0001 и CVE-2020-0003) и проблема, связанная с вызовом отказа в обслуживании (CVE-2020-0004) во фреймворке Android. Их эксплуатация «позволяла локальному вредоносному приложению обойти требования взаимодействия с пользователем и получить доступ к дополнительным разрешениям».

Кроме того, в Android были исправлены три опасные уязвимости (CVE-2020-0006, CVE-2020-0007, CVE-2020-0008), которые могли привести к удаленному раскрытию информации без необходимости дополнительных привилегий.

Кроме прочего, было исправлено двадцать девять уязвимостей в компонентах Qualcomm, которые используются в устройствах Android. Одна критическая уязвимость содержалась в драйвере rtlwifi Qualcomm Realtek (CVE-2019-17666) и позволяла удаленно выполнить код. Драйвер rtlwifi является программным компонентом, позволяющим некоторым модулям Realtek Wi-Fi, использующимся в Linux-устройствах, обмениваться данными с ОС Linux.[11]

2019

В ОС Android обнаружено 414 уязвимостей

В общей сложности в ОС Android в 2019 году было обнаружено 414 уязвимостей. Об этом стало известно 10 марта 2020 года.

Операционная система Android оказалась самой уязвимой платформой в 2019 году. К такому выводу пришли специалисты портала TheBestVPN в ходе анализа статистики уязвимостей в различных операционных системах и программных продуктах по итогам 2019 года.

Если в 1999 году было зафиксировано только 894 уязвимости, то спустя 20 лет данный показатель увеличился почти в 14 раз — до 12 174. В 2018 году было обнаружено наибольшее количество уязвимостей — 16 556, 1 197 из которых содержались в бесплатной ОС Debian GNU/Linux.

В 2019 году лидером данного рейтинга стала ОС Android с 414 обнаруженными за год уязвимостями. На втором месте следует Debian Linux (360 уязвимостей), а на третьем — Windows Server 2016 и Windows 10 (357).

Несмотря на данную ситуацию, с каждым годом в Android обнаруживается все меньше проблем. В прошлом году было обнаружено 525 уязвимостей, а годом ранее — 843. За все время существования Android в ней нашли 2563 уязвимости.

В общей сложности за весь 2019 год в программном обеспечении было обнаружено 12 174 уязвимостей. 25,3% всех проблем позволяли злоумышленникам выполнять на устройствах произвольный код, 17,7% относились к уязвимостям типа межсайтового выполнения сценария, а 13,9% — переполнения буфера.

За последние 20 лет компании стали более зависеть от цифровых данных и облачных вычислений, что увеличило их подверженность кибератакам. В 2019 году в продуктах Microsoft было зафиксировано 668 уязвимостей. С 1999 года данный показатель составляет 6 814, что делает Microsoft самым уязвимым поставщиком за последние 20 лет. За ней следуют компании Oracle (6 115) и IBM (4 679).[12]

Новый Android-вирус затерроризировал российские банки

В конце ноября 2019 год стало известно об атаке нового вируса на российские банки. Этот троян способен автоматически переводить средства через банковские мобильные приложения для операционной системы Android, сообщили эксперты Group-IB.

Прежде многие вирусы для Android выводили поддельные окна, через которых происходили платежи за товар или услугу. Эти же трояны сообщали злоумышленникам цифры кодов, направляемые банками клиентам для подтверждения операции.

С появлением нового вируса для хищения денег владельцу смартфона даже не надо что-то оплачивать через мобильное приложение.

Вредоносный элемент проникает в банковские программы на зараженном устройстве, захватывает мобильное приложение и автоматически переводит средства жертвы на счет, указанный злоумышленником. Такой механизм эксперты называют «автозаливом».

Мошенники маскируют вирусы под приложения (игры, браузеры) или файлы, потом распространяют их в виде ссылки на сайтах для взрослых, сайтах со взломанными приложениями и пиратскими фильмами, торрент-трекерах, по электронной почте и смс. Смартфон заражается, когда пользователь скачивает предложенные ему файл или приложение.

Как пишет РБК, по крайней мере два крупнейших банка — Почта Банка и МКБ — в России столкнулись с таким вирусом.

Появление нового вида троянов подтвердили в «Лаборатории Касперского». Однако случаи, когда он управлял банковским приложением, заставляя его провести платеж, единичны, утверждает антивирусный эксперт «Лаборатории Касперского» Виктор Чебышев.

Согласно расчётам Group-IB, в период с июля 2018 года по июнь 2019-го хакерам удалось украсть порядка 110 млн рублей при помощи Android-трянов, что на 43% меньше, чем годом ранее. Каждый день происходит около 40 успешных атак, а средняя сумма ущерба от них составляет 11 тыс. рублей.[13]

Уязвимость, позволяющая управлять приложением «Камера»

19 ноября 2019 года стало известно, что руководитель отдела исследований безопасности компании Checkmarx Эрез Ялон (Erez Yalon) обнаружил в мобильных устройствах Google и Samsung ряд уязвимостей, объединенных под одним идентификатором CVE-2019-2234.

В ходе исследования безопасности камер в устройствах Google Pixel 2 XL и Pixel 3 команда специалистов Checkmarx обнаружила уязвимости в приложении «Камера» от Google, позволившие им управлять некоторыми функциями, не получив соответствующего разрешения.

В целом, CVE-2019-2234 позволяет любому приложению без соответствующего разрешения управлять приложением «Камера», в том числе снимать фото и видео, даже если устройство заблокировано, экран выключен, а пользователь разговаривает по телефону. По словам специалистов, помимо Google, проблема затрагивает и других производителей Android-устройств, в том числе Samsung.

Google ограничивает доступ приложений к чувствительным функциям, таким как камера, микрофон и геолокационные сервисы. Для получения доступа к ним требуется сначала получить соответствующее разрешение. Тем не менее, обнаруженная исследователями уязвимость позволяет обойти эти ограничения.

Приложение «Камера» в ОС Android обычно сохраняет фотографии на SD-картах, поэтому для доступа к ним другие приложения запрашивают доступ к SD-карте.

| | К сожалению, это разрешение имеет широкий спектр действия и предоставляет доступ к SD-карте в целом. Существует целый ряд легитимных приложений, запрашивающих доступ к хранилищу, хотя для работы им не требуются изображения и видео. По факту, это одно из самых запрашиваемых разрешений, - сообщили исследователи. | |

Именно это разрешение специалисты решили использовать в качестве вектора атаки. Как оказалось, если вредоносному приложению предоставить доступ к SD-карте, то оно не только получит доступ к фотографиям и видео, но благодаря уязвимости также заставит фото-приложение снимать новые фотографии и видео.

| | Мы могли легко записывать голос как пользователя во время разговора, так и голос звонящего. Это нежелательная активность, поскольку приложение Google «Камера» не должно полностью контролироваться внешним приложением, - отметили исследователи. | |

Исследователи уведомили Google о проблеме в июле 2019 года. Сначала компания сочла уязвимость средней опасности, но затем признала ее высоко опасной, зарегистрировала CVE и выпустила исправление[14].

Уязвимость NFC в Android версий 7, 8 и 9

25 октября 2019 года стало известно, что команда исследователей из Checkmarx Security Research обнаружили уязвимость, затрагивающую ОС Android версий 7, 8 и 9. Уязвимость содержится в предустановленном приложении Tags, предназначенном для считывания тегов Near Field Communication (NFC), анализа и отправки результатов соответствующим приложениям.

Уязвимость (CVE-2019-9295) позволяет любому неавторизованному приложению обманывать Tags для имитации тега NFC, что может быть использовано злоумышленниками в рамках атак. Для эксплуатации уязвимости необходимо также взаимодействие с пользователем.

Специалисты описали несколько сценариев атаки. Первый предполагает реализацию всплывающего окна, побуждающего пользователя просканировать NFC тег (сгенерированный вредоносным приложением). Пользователю потребуется взаимодействовать с данным окном для выбора соответствующего приложения. Когда пользователь попытается прочитать тег NFC, вредоносное приложение считает его, изменит содержимое и затем вызовет средство просмотра тегов Android по умолчанию, при этом пользователь ничего не заподозрит.

Во втором сценарии пользователь сканирует настоящее приложение, что позволит вредоносной программе перехватить и изменить содержимое тега до его обработки соответствующим приложением операционной системы. К примеру, в процессе сканирования пользователем ярлыка компании с номером телефона, неавторизованное приложение может изменить данный номер, не вызывая подозрений жертвы.

Оба сценария требуют перехода пользователя по ссылке, переадресовывающей на подконтрольную злоумышленникам страницу с неправильным номером или другими данными, которые могут быть встроены в NFC-теги.

Компания Google исправила данную проблему в Android 10, однако предыдущие версии ОС все еще остаются уязвимыми. Пользователям настоятельно рекомендуется обновиться до последней версии ОС[15].

Уязвимость в Android позволяет "захватывать устройства" Huawei, Xiaomi, Samsung и Oppo

8 октября 2019 года стало известно, что эксперты Google Threat Analysis Group объявили об обнаружении уязвимости нулевого дня в операционной системе Android. Уязвимость CVE-2019-2215 угрожает пользователям устройств Google Pixel, а также смартфонов и планшетов на базе Android, разработанных Huawei, Xiaomi, Samsung, Oppo, Moto и Oreo.

Проблема вызвана наличием ошибки use-after-free (использование области памяти после освобождения) в драйвере фреймворка межпроцессного взаимодействия Binder. Эта уязвимость может эксплуатироваться удалённо и в теории позволяет злоумышленникам повышать свои привилегии в локальной системе на уровне ядра. В конечном счёте, «баг» позволяет удалённо «рутовать» (получать права суперпользователя) устройство. Уязвимость CVE-2019-2215 может эксплуатироваться двумя способами: либо через специально подготовленное вредоносное приложение, либо через онлайновые атаки. Во втором случае злоумышленникам потребуется спаривать эксплойт к этой уязвимости с ещё одним, направленным на уязвимость в коде браузера Chrome.

По утверждению эксперта Threat Analysis Group Мэдди Стоун (Maddie Stone), уязвимость затрагивает «большинство устройств под Android выпущенных до осени 2018 года», и один и тот же эксплойт сработает на всех устройствах с минимальной «адаптацией» под разные модели или вовсе без таковой.

Стоун также отметила, что у неё есть «техническая информация» о том, что уязвимость использовалась NSO Group или кем-то из её клиентов. NSO — это израильская фирма, занимающаяся поиском уязвимостей в мобильных операционных системах и созданием и продажей эксплойтов к ним. NSO, однако, утверждает, что никакого отношения к эксплуатации данной уязвимости не имеет.

В CNews отметили, что тот же самый «баг» был обнаружен и исправлен в декабре 2017 года в ядре 4.14 LTS Linux (без присвоения индекса CVE) и в ядре Android версий 3.18, 4.4 и 4.9. Однако затем уязвимость каким-то образом снова появилась в Android.

| | «Интересно, что несмотря на очевидную угрозу, которую представляет данная уязвимость, ей присвоен статус High Severity («высокая степень серьёзности»), но не Critical, хотя речь идёт о возможности удалённого захвата контроля над устройством без особых усилий. Также обращает на себя внимание факт повторного появления уже исправленной уязвимости», отметила Анастасия Мельникова, эксперт по информационной безопасности компании SEQ (ранее SEC Consult Services) | |

На октябрь 2019 года подтверждено наличие уязвимости в следующих устройствах: Google Pixel 1, Pixel 1 XL, Pixel 2, Pixel 2 XL на базе Android 9 и Android 10 Preview; Samsung S7-S9; Huawei P20; Xiaomi A1, Redmi 5A и Redmi Note 5; Oppo A3; Moto Z3; также уязвимы смартфоны серии Oreo LG.

Ввиду того, что уязвимость активно эксплуатируется, эксперты Google опубликовали сведения о «баге» всего через неделю после обнаружения.

Устройства Google Pixel получат патчи в октябрьском кумулятивном обновлении для Android. Когда то же самое случится с другими устройствами, зависит от их производителей.[16]

Банковский ботнет Geost инфицировал 800 тыс. Android-устройств в РФ

3 октября 2019 года стало известно, что исследователи из Чешского технического университета, Национального университета Куйо (Аргентина) и компании Avast обнаружили один из банковских ботнетов, получивший название Geost. Жертвами вредоносной кампании стали по меньшей мере 800 тыс. владельцев Android-устройств в РФ, в частности злоумышленники получили доступ к их банковским счетам, на которых в общей сложности хранилось несколько миллионов евро. Подробнее здесь.

Множественные уязвимости в VoIP-компонентах

2 октября 2019 года стало известно, что команда специалистов компании OPPO ZIWU Cyber Security Lab, Китайского университета Гонконга и Сингапурского университета управления обнаружили множественные уязвимости в компонентах VoIP операционной системы Android. Проблемы с безопасностью были выявлены в ходе исследования (до недавнего времени проводились тестирования только VoIP-оборудования, серверов и мобильных приложений, но не VoIP-компонентов Android).

В течение нескольких лет команда специалистов разработала три метода анализа VoIP-бэкендов Android и с их помощью искала уязвимости, которые могут эксплуатироваться в кибератаках. Чаще всего исследователи использовала фаззинг – технику тестирования ПО, предполагающую передачу приложению неправильных, неожиданных или случайных входных данных.

В ходе тестирования исследователи проанализировали только последние версии Android, начиная от Android 7.0 (Nougat) и заканчивая Android 9.0 (Pie). В общей сложности они обнаружили девять уязвимостей, о которых сразу же уведомили Google (некоторые уязвимости затем были исправлены). Восемь проблем затрагивали непосредственно VoIP-бэкенд Android, а девятая касалась стороннего приложения.

Уязвимости позволяют осуществлять неавторизованные VoIP-звонки, подделывать идентификатор звонящего пользователя, отклонять входящие звонки и даже выполнять на устройстве пользователя вредоносный код[17].

Уязвимости, позволяющие взламывать Android по беспроводной сети

6 августа 2019 года стало известно, что исследователи безопасности из группы Tencent Blade обнаружили в прошивке WLAN системы на кристале Snapdragon от Qualcomm две опасные уязвимости, эксплуатация которых может позволить злоумышленнику взломать модем и ядро Android по беспроводной сети. Подробнее здесь.

Исправление 33 уязвимостей

2 июля 2019 года стало известно, что в рамках июльских плановых обновлений безопасности для Android компания Google исправила 33 уязвимости. Патчи уровней 2019-07-01 и 2019-07-05 исправляют уязвимости в системе Android, фреймворке, библиотеке, медиа-фреймворке и компонентах Qualcomm, в том числе с закрытым исходным кодом.

| | Бюллетень имеет два уровня патчей, что обеспечивает партнерам Android большую маневренность для быстрого исправления групп уязвимостей, одинаковых на всех Android-устройствах, - говорится в бюллетене безопасности. | |

Четыре исправленные уязвимости являются критическими и позволяют удаленно выполнить код. Наиболее опасная уязвимость была исправлена в медиа-фреймворке. С ее помощью злоумышленник может удаленно выполнить произвольный код в контексте привилегированного процесса, используя особым образом сконфигурированный файл.

Критические уязвимости CVE-2019-2106 и CVE-2019-2107 затрагивают все версии ОС, начиная от Android 7.0. CVE-2019-2109 затрагивает все версии, начиная от Android 7.0, за исключением Android 9. Уязвимости CVE-2019-2111 подвержены только устройства под управлением Android 9.

Остальные проблемы либо связаны с повышением привилегий и раскрытием информации, либо не были классифицированы. Свидетельств их эксплуатации в реальных атаках не обнаружено. Партнеры Android были уведомлены об уязвимостях по крайней мере за месяц до раскрытия их широкой общественности[18].

Раскрыта мошенническая схема, из-за которой быстро разряжаются миллионы Android-смартфонов

В марте 2019 года была раскрыта гигантская схема мошенничества, при которой в приложениях для Android запускалась скрытая видеореклама. Из-за нее устройства быстро разряжались и происходила передача персональных данных.

Мошенники пользовались сервисами, оплачивающими просмотр рекламы, и делали так, что пользователи якобы запускали видеообъявления, которые на самом деле были не видны владельцам устройств. Для реализации аферы злоумышленники задействовали популярные приложения, которые скачивают миллионы пользователей.

Основная статья: Мошенничество в рекламе

Positive Technologies обнаружила опасную многолетнюю уязвимость в Android 7.0, 8.0, 9.0

21 марта 2019 года Positive Technologies сообщил, что его эксперт - Сергей Тошин выявил критически опасную уязвимость в актуальных версиях операционной системы Google Android (7.0, 8.0, 9.0) и ее более ранних редакциях. Ошибка обнаружена в компоненте WebView. Она позволяет получать доступ к конфиденциальным данным пользователей Android через установленное вредоносное приложение или приложение с мгновенным запуском (Android instant apps).

Специалисты Google оценивают уровень опасности данной уязвимости (CVE-2019-5765) как высокий.

| | Компонент WebView используется в большинстве мобильных приложений Android, поэтому атаки на него крайне опасны. Самый очевидный сценарий атаки связан с малоизвестными сторонними приложениями. Злоумышленник может добавить в них вредоносную функциональность для считывания информации из WebView других приложений, что позволит ему перехватывать историю браузера, аутентификационные токены и заголовки (которые являются довольно распространенным способом аутентификации) и другие данные. Начиная с Android 7.0, компонент WebView реализован через Google Chrome, поэтому для исправления уязвимости надо просто обновить этот браузер. На более старых версиях Android придется актуализировать компонент WebView через систему обновления Google Play. Пользователям оборудования, на котором отсутствуют сервисы Google, нужно дождаться обновления WebView от поставщика устройства. Сергей Тошин, специалист группы исследований безопасности мобильных приложений Positive Technologies

| |

WebView — компонент платформы Android, который дает возможность отображать веб-страницы внутри Android-приложения. Проблема обнаружена в движке Chromium, на котором построен WebView, начиная с Android 4.4. Уязвимость также угрожает пользователям мобильных браузеров на базе Chromium, таких как Google Chrome, Samsung Internet, Яндекс.Браузер.

Технология instant apps позволяет просмотреть приложение на устройстве без установки: на устройство пользователя скачивается только небольшой файл после перехода по ссылке в браузере. При атаке через instant apps перехват данных возможен, если пользователь нажмет на ссылку с вредоносным мгновенным приложением.

Уязвимость позволяла вредоносному PNG-изображению выполнить на устройстве произвольный код

7 февраля 2019 года появилась информация о том, что в Android были исправлены три опасные уязвимости, однако неизвестно, когда патчи дойдут до конечных пользователей — далеко не все производители Android-устройств выпускают обновления каждый месяц.

В связи с этим пользователям Android-устройств следует соблюдать большую осторожность при открытии графических файлов, загруженных из интернета или полученных в сообщении. Открыв безобидную на первый взгляд картинку, пользователь рискует подвергнуть свой смартфон угрозе взлома.

Причиной угрозы являются три обнаруженные недавно уязвимости, затрагивающие версии Android от 7.0 Nougat до 9.0 Pie. Google пока не раскрывает никаких технических подробностей о них, однако в обновлениях упоминается исправление переполнения буфера, ошибок в SkPngCodec и ряда проблем с компонентами для рендеринга PNG-изображений.

Согласно уведомлению безопасности от Google, самая опасная из трех уязвимостей позволяет особым образом сконфигурированному вредоносному PNG-изображению выполнить на устройстве произвольный код.

| | Наиболее опасной является критическая уязвимость в Framework, позволяющая удаленному атакующему с помощью особым образом сконфигурированного файла PNG выполнить произвольный код в контексте привилегированного процесса, — сообщается в уведомлении безопасности. | |

Для эксплуатации уязвимости злоумышленнику достаточно заставить жертву открыть вредоносное PNG-изображение, которое невооруженным взглядом невозможно отличить от безобидного. Изображение может быть отправлено жертве в мессенджере или по электронной почте.

CVE-2019-1986, CVE-2019-1987 и CVE-2019-1988 были исправлены в Android Open Source Project (AOSP) с выходом плановых февральских обновлений безопасности.[19].

2018: Брешь в песочнице Android

14 августа 2018 года стало известно, что исследователи Check Point Software Technologies Ltd. обнаружили брешь в песочнице Android — защищенной области хранения данных на устройствах Android. Ее функция — не позволять вредоносным приложениям воздействовать на другие приложения, а также наносить вред самой ОС.

Некоторые приложения хранят данные не в песочнице Android, а во внешнем хранилище (либо в разделе на устройстве, либо на внешней SD-карте), что создает потенциальную опасность для пользователя. Злоумышленники могут атаковать устройства, автоматически загружая неизвестные вредоносные приложения, проводить атаки типа «отказ в обслуживании» для легитимных приложений и даже вызвать сбои в их работе, а также атаки типа «внедрение кода», которые затем могут запускаться в привилегированном контексте атакуемого приложения.

Уязвимость работает следующим образом:

- Внешнее хранилище устройства Android является общедоступной областью, которая может быть обнаружена или изменена сторонним (вредоносным) приложением.

- Android не предоставляет встроенных средств защиты для данных, хранящихся во внешнем хранилище. Он предлагает только рекомендации для разработчиков, как должным образом использовать этот ресурс.

- Не все разработчики понимают важность средств безопасности и разбираются в потенциальных рисках, а также не всегда следуют рекомендациям.

- Многие предустановленные и популярные приложения игнорируют рекомендации Android и хранят конфиденциальные данные в незащищенном внешнем хранилище.

- Это может привести к атаке «Man-in-the-Disk», которая может привести к манипулированию и/или злоупотреблению незащищенными конфиденциальными данными.

- Изменение данных может привести к нежелательным результатам на устройстве пользователя.

2017

Слежка за пользователями даже при выключении геолокации и отсутствии SIM-карты

Устройства под управлением ОС Android собирают сведения о местонахождении пользователей и отправляют их в компанию Google, даже если на них выключены все геолокационные сервисы, не запущено ни одно приложение или отсутствует SIM-карта. Данные отправляются в Google каждый раз, как аппарат подключается к интернету. К такому выводу в ноябре 2017 г. пришло в ходе собственного расследования издание Quartz[20].

С начала 2017 г. Android-смартфоны стали запоминать адреса расположенных поблизости сотовых вышек, даже если геолокационные сервисы на устройствах отключены пользователем, и отправлять эти данные в Google, выяснило издание. Таким образом, компания стала получать данные, которые по своему составу выходят за рамки представлений пользователей о защите их конфиденциальности. Отключить это пользователь не может. По данным Quartz, изменения были внесены в сервис Firebase Cloud Messaging, который по умолчанию присутствует на всех Android-устройствах.

Проведенный изданием эксперимент показал, что даже сброс настроек до заводских, подразумевающий удаление всех установленных приложений, не помогает — смартфон продолжает отсылать в Google адреса ближайших вышек, по мере того как переходит от одной к другой. Если в телефон не вставлена SIM-карта, он отправляет данные, когда ловит Wi-Fi.

Google подтвердила Quartz, что прибегает к такой практике уже 11 месяцев. Адреса вышек передаются в систему, которая отсылает на смартфоны пуш-уведомления и сообщения. Эта система работает отдельно от обычных геолокационные сервисов. Компания уверяет, что эти данные не хранятся и никак не используются. После контакта с Quartz руководство Google приняло решение свернуть эту практику. Уже к концу ноября Android перестанет собирать адреса вышек и передавать их в компанию — по крайней мере, таким способом, при котором пользователь не может это отключить.

Технически новая практика выражается в том, что Android начал отслеживать Cell ID — идентификатор, который присваивается оператором каждому сектору базовой станции. Однако Google уверяет, что Cell ID так и не был встроен в сетевую систему синхронизации, поэтому собранные данные сразу удалялись. После обновления система перестанет запрашивать идентификатор.

Компания сообщает, что сбор Cell ID проводился для улучшения доставки сообщений. В свою очередь, Quartz пишет, что не совсем понятно, каким образом это могло ее улучшить. Издание отмечает, что используя адреса не одной, а сразу нескольких вышек, местоположение пользователя можно определить с точностью до радиуса в 400 метров, а в городских условиях — еще более точно, поскольку вышки расположены недалеко друг от друга.

Политика конфиденциальности Google предусматривает сбор данных о местонахождении пользователя, однако не уточняет, что сбор данных продолжается даже после отключения геолокационных сервисов.

Все версии Android, кроме Oreo, позволяют захватить контроль над устройством

В начале сентября 2017 года во всех версиях мобильной ОС Android, кроме Oreo (8.0), обнаружена серьезная уязвимость, позволяющая захватывать полный контроль над устройством с помощью модифицированных всплывающих уведомлений. В случае успешной атаки злоумышленники могут устанавливать на смартфон произвольные программы или выводить его из строя.[21]

Суть атаки

Уязвимость выявлена исследователями Palo Alto Networks. Согласно описанию экспертов, атака представляет собой разновидность атаки «Плащ и кинжал», которую описали весной 2017 года специалисты Калифорнийского университета в Санта-Барбаре и Технологического института Джорджии.

Суть атаки заключается в том, что вредоносное приложение выводит поверх всех окон свое собственное, скрывающее реальные уведомления от операционной системы. Таким образом, в результате атаки пользователь увидит поддельное окно с ни к чему не обязывающей фразой, однако, нажав на кнопку «Ок» в интерфейсе, он неосознанно согласится на установку вредоносной программы, предоставив ей при этом права администратора.

Особенности атаки

В публикации экспертов Калифорнийского университета и Технологического института Джорджии указывалось, что у вредоносных программ, пытающихся произвести подобные атаки, есть два серьезных препятствия: они должны получить однозначное разрешение на использование функции draw on top (как раз и позволяющей приложению выводить свои окна поверх остальных), а это доступно только приложениям из Google Play.

Эксперты Palo Alto Networks в свою очередь обнаружили, что системные всплывающие уведомления Android (так называемые Toast) можно использовать для проведения атак, аналогичных «Плащу и кинжалу»: эти уведомления всплывают поверх всех окон, не требуют специальных разрешений от пользователей, при этом их можно модифицировать так, чтобы они закрывали весь дисплей устройства, превращая их в функциональный эквивалент обычных окон приложений.

Патчи

Как отмечается, патчи, закрывающие уязвимость, уже распространяются. Эксперты Palo Alto настоятельно рекомендуют не устанавливать приложения откуда-либо, кроме Google Play.

Google закрыла 12 критических уязвимостей в Android