Обезличивание персональных данных как стратегия: как избежать штрафов и повысить скорость разработки

Ужесточение регулирования и рост числа цифровых сервисов заставляют компании всерьез пересматривать подход к работе с персональными данными и их защите. Передача сведений третьим лицам, подготовка тестовых контуров, создание ML-моделей — все это становится невозможным без корректного обезличивания. На практике бизнес стоит перед выбором: инвестировать в собственную разработку, пробовать open source или использовать коммерческие решения, такие как «Гарда Data Masking». В статье разбираем, чем отличаются эти подходы, какие риски скрывают «простые» варианты и как выбрать технологию под свои задачи.

Какому бизнесу нужно маскирование данных

Большинство компаний работают с персональными данными вне зависимости от того, является ли это их профильным бизнесом. Клиентская база, история заказов, данные о сотрудниках, метаданные цифровых каналов — все это потенциально чувствительная информация.

Понять, что момент для внедрения инструментов обезличивания настал, можно по нескольким признакам:

- Данные регулярно передаются внутри компании или внешним подрядчикам. Сюда относятся любые сценарии: от работы с колл-центром и аутсорс-разработкой до аналитических исследований, которые выполняют маркетинговые агентства. Любая передача необезличенных данных — прямое нарушение законодательства и источник риска утечки.

- Компания — оператор ПДн и обязана передавать информацию в государственные информационные системы. Интеграции с СМЭВ, ЕГРН, ЕИС и другими системами предполагают строгие требования к обезличиванию и ведению отчетности.

- Активно развиваются тестовые и пилотные среды. Разработчикам, тестировщикам и ML-командам нужны реалистичные данные. Но работать с «боевыми» данными без обезличивания они не могут — это прямой путь к утечкам.

- Возросшие требования клиентов и аудиторов. Компании всё чаще получают запросы на удаление данных, проходят проверки, готовят отчеты по безопасности обработки ПДн. Все эти процессы проще выполнять при наличии автоматизированного инструмента.

Если хотя бы один из пунктов совпадает с реальной практикой компании — маскирование необходимо.

Зачем компаниям обезличивать и маскировать данные

Причины, по которым бизнес внедряет маскирование, можно разделить на три основные группы:

Выполнение требований закона и работа с регуляторами. С 1 сентября 2025 операторы ПДн обязаны обезличивать ПДн клиентов и передавать данные в ФГИС. Штрафы за нарушение зависят от масштаба утечки и составляют от 3 до 15 млн руб. за первое нарушение и до 1–3% годовой выручки за повторные инциденты. В случае биометрии штрафы доходят до 500 млн рублей. Если компания работает на международных рынках, то за нарушение GDPR можно получить штраф до €20 млн или 4% глобального оборота. На практике штрафы за нарушения защиты/трансграничной передачи персональных данных составляют сотни миллионов евро.

Безопасная разработка и тестирование. При использовании маскированных данных качество тестов возрастает — данные сохраняют реалистичность, статистику и структуру, но становятся безопасными для использования. В результате время подготовки тестовых сред сокращается с 3–7 дней до 6–24 часов, частота релизов растет на 20–30%, а точность тестирования повышается на 30%.

Аналитика и ML без риска утечки. Маркетинговые и продуктовые гипотезы требуют доступа к данным. Маскирование позволяет предоставлять аналитическим агентствам и ML-командам полноценные выборки, не нарушая закон и не подвергая бизнес риску передачи персональных данных.

Методы обезличивания данных и возможные проблемы

Корпоративные заказчики могут выбрать один из нескольких подходов к обезличиванию: разработка собственного решения, использование open-source инструментов, встроенных средств СУБД или специализированные коммерческие продукты. Каждый из них имеет свои недостатки: самописные решения требуют высокой квалификации и постоянной поддержки, open source — доработки и интеграции, а средства СУБД часто обладают ограниченным функционалом и работают в однопоточном режиме.

Обезличивание данных почти никогда не сводится к применению одного алгоритма или запуску стандартного скрипта. Это последовательность шагов — от поиска персональных данных до анализа результата и подготовки отчетности для регуляторов — и на каждом из них могут возникать ошибки, из-за которых обезличенная база теряет консистентность, нарушает бизнес-логику приложений или становится небезопасной.

Первый этап — сканирование. Для большинства компаний это самый сложный и трудоемкий этап. Если структура базы данных хранится в устаревшем виде или документация отсутствует, разработчикам или ИБ-команде сложно понять, где именно находятся чувствительные данные. Из-за недостаточного покрытия детектирования можно пропустить таблицы и поля, содержащие ПДн, — тогда результат обезличивания окажется частичным, а юридические риски сохранятся. Проблемы усугубляются, если БД обширная и распределена по нескольким системам: сканирование требует времени и высокой квалификации специалистов.

Второй этап — подбор алгоритмов. Здесь бизнес чаще всего недооценивает сложность. Простая подмена значений случайными строками лишает данные функциональности, а значит, тестовые среды или ML-модели работать не смогут. Открытые или самописные решения редко позволяют задавать тонкие настройки, например, сохранять диапазоны, форматы, структуру полей или взаимосвязи между таблицами. Часто возникает необходимость вручную подключать генераторы значений или писать дополнительные библиотеки. В системах, где сотни таблиц, точечная настройка алгоритмов превращается в отдельный проект.

Третий этап — собственно маскирование и перенос данных. Если процесс выполняется средствами СУБД, он идет в однопоточном режиме и занимает часы и даже дни. Ошибка в одной операции может остановить весь процесс. Нет встроенного механизма управления ходом выполнения, нет триггеров для обработки ошибок и нет возможности инкрементального маскирования — то есть повторной обработки только новых данных. В результате каждая итерация превращается в полное повторное выполнение всей процедуры, что сильно тормозит запуск тестовых и пилотных контуров.

Четвертый этап — проверка качества. Даже если алгоритмы подобраны корректно, часто возникает потеря уникальности значений, нарушение ссылочной целостности или расхождение между боевой версией и копией с точки зрения бизнес-логики. Отсутствие автоматизированного анализа приводит к тому, что ошибки обнаруживаются уже в процессе тестирования ПО, когда обнаруживается, что система работает некорректно или падает из-за несогласованных связей. Дополнительная сложность — отсутствие стандартов оценки качества обезличивания, поэтому каждая команда создает собственные проверки, что не всегда эффективно.

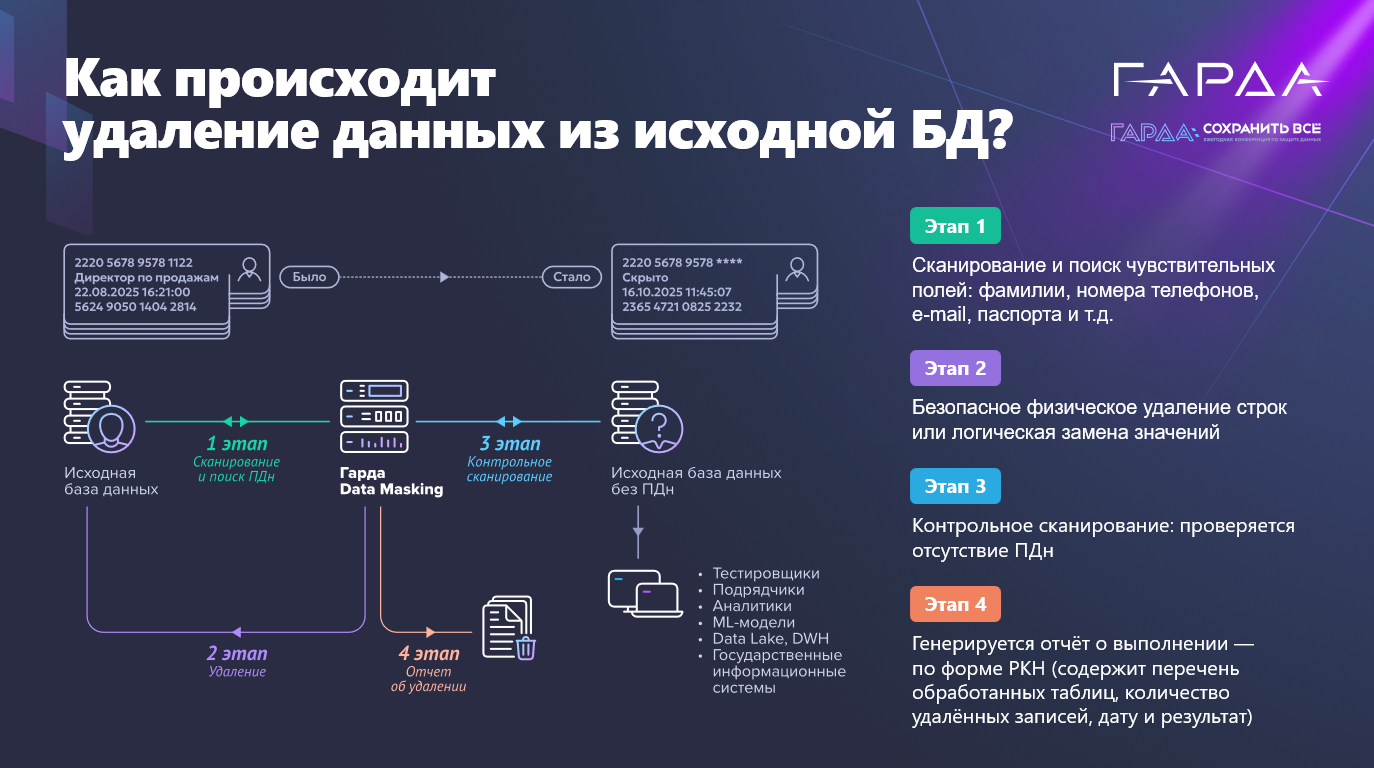

Последний этап — формирование отчета. Требования РКН предполагают, что компания должна сохранить полный перечень обработанных таблиц, описание выполненных операций, количество удаленных строк, дату и итоговый результат. Если процесс построен на самописных скриптах или open source, отчеты часто формируются вручную, что создает риск ошибок. Кроме того, отсутствует доказуемость выполнения требований или подтверждение, что персональные данные действительно удалены или замаскированы.

«Гарда Data Masking»: функциональный подход к обезличиванию данных

«Гарда Data Masking» предназначен для поиска, удаления и маскирования чувствительных данных в любых источниках — от классических СУБД до больших данных и распределенных хранилищ. Решение позволяет избежать перечисленных выше проблем и является стандартом в области безопасной передачи данных третьим лицам. Программный комплекс создан командой группы компаний «Гарда», чьи ИБ-продукты защищают 50% всего российского интернета от DDoS-атак и используются крупнейшими государственными и частными компаниями для защиты данных.

Процесс обезличивания в «Гарда Data Masking» автоматизирован. Сначала система выполняет сканирование БД и поиск чувствительных данных, определяя ПДн, классифицируя поля и формируя карту данных. Затем происходит обезличивание или удаление данных. Для этого применяются алгоритмы маскирования по ГОСТ, сохраняется структура и взаимосвязи таблиц. После этого автоматически создается отчет в формате, требуемом РКН — с перечнем обработанных таблиц, количеством удаленных записей и результатом выполнения. Аналогичным образом работает удаление данных по запросам субъектов ПДн — с обязательным контрольным сканированием.

«Гарда Data Masking» предоставляет возможность использовать три технологии обезличивания ПДн:

Статическое маскирование (in rest) — одноразовая или периодическая трансформация полного датасета с записью результата в новую БД или файл. Используется для подготовки тестовых и пилотных сред, миграции данных и анализа.

Потоковое маскирование (stream masking) — трансформация данных «на лету», когда информация передается между системами. Подходит для интеграций, ETL-процессов и аналитических конвейеров.

Динамическое маскирование (in-place / on-access) — маскирование в момент обращения пользователя к базе данных. Решение работает как прокси: анализирует запрос, проверяет роли и права пользователя и подменяет значения чувствительных полей в ответе.

Типовые сценарии использования «Гарда Data Masking»

Продукт демонстрирует свою эффективность в ряде стандартных ситуаций, с которыми регулярно сталкиваются компании любых отраслей.

Разработка и тестирование. Команды разработки получают реалистичную копию боевой базы без риска утечек. Внедрение новой АБС, тестирование CRM, проверка интеграций — все эти задачи требуют данных, близких к реальным.

Передача данных подрядчикам. Например, при запуске новой программы лояльности данные клиентов передаются разработчикам или диджитал-агентству. Без маскирования это нарушение закона.

Аналитика и исследования. Отдел маркетинга или внешнее агентство получат полноценные данные для анализа, не имея доступ к персональной информации.

MLOps. ML-команды получают выборки для обучения моделей, где сохраняются реальные распределения по доходам, возрастам, кредитам и другим параметрам.

Ключевые преимущества и дорожная карта

«Гарда Data Masking» — это сертифицированное коробочное решение, которое можно развернуть за 1 день. Среди его основных преимуществ:

- Сертифицированное коробочное решение со встроенными алгоритмами обезличивания

- Поддержка широкого спектра СУБД: PostgreSQL, MySQL, Oracle, MS SQL, ClickHouse, Vertica, Apache Hive и других;

- Алгоритмы маскирования по ГОСТ;

- Встроенные шаблоны отчетов для регуляторов (РКН);

- Автоматизация и встраивание в CI/CD-пайплайны;

- Сохранение функциональности и консистентности данных;

- Поддержка гибридных сценариев (on-premise + cloud);

- Поддержка экспертов разработчика ПО;

- Регулярное обновление продукта.

Дорожная карта продукта демонстрирует активное развитие: в ближайшие годы планируется внедрение визуализации Data Lineage, мониторинга Data Drift, механизмов автоматической миграции данных и усиленная поддержка Big Data-экосистем (Hadoop, Spark).

Заключение

Обезличивание данных становится необходимым элементом корпоративной инфраструктуры. Компании уже не могут безопасно развивать цифровые сервисы без надежных инструментов маскирования — от тестовых сред до интеграций и аналитики.

«Гарда Data Masking» закрывает весь цикл работы с чувствительными данными: от поиска и удаления до статического, потокового и динамического маскирования. Это делает продукт универсальным для операторов ПДн, команд разработки, аналитики и служб ИБ — всех, кто работает с данными и должен защищать их на каждом этапе их жизненного цикла.