Почему безопасность – это больше, чем просто технология: объясняет эксперт по критической инфраструктуре Павел Мищенко

11.01.25, Сб, 11:00, Мск,

Аннотация: В статье рассматривается ограниченность техноцентрического подхода к обеспечению безопасности критически важных объектов. Целью исследования является научное обоснование и анализ сбалансированной модели безопасности, основанной на синергии трёх компонентов: людей, процессов и технологий (People, Process, Technology – PPT). Проводится систематический разбор каждого элемента триады, выявляются их взаимосвязи и взаимное влияние на общий уровень защищенности. В результате работы установлено, что устойчивая безопасность является эмерджентным свойством системы, возникающим при гармоничном развитии всех трёх направлений, в то время как гиперинвестирование в технологии при пренебрежении человеческим фактором и организационными процедурами приводит к созданию ложного чувства защищенности. Практическая значимость исследования заключается в предоставлении руководителям и специалистам по безопасности методологической основы для разработки и внедрения целостных и адаптивных стратегий защиты, минимизирующих как технические, так и нетехнические риски.

Ключевые слова: Культура безопасности, человеческий фактор, управление рисками, реагирование на инциденты, триада PPT, критическая инфраструктура, комплексная безопасность, организационные процессы.

Автор: Павел Мищенко, специалист по ИТ-инфраструктуре и комплексной безопасности критически важных объектов.Содержание |

Стремительное развитие цифровых технологий привело к формированию устойчивого мнения, что надёжность защиты объекта прямо пропорциональна сложности и стоимости используемых технических средств. Организации инвестируют значительные средства в межсетевые экраны нового поколения, системы обнаружения вторжений и другие высокотехнологичные решения. Однако, как показывает анализ крупных инцидентов в сфере безопасности за последние годы, значительная их часть вызвана не технологическими сбоями, а человеческими ошибками или недостатками в организационных процессах. Актуальность темы определяется растущим разрывом между технологическими возможностями защиты и реальным уровнем безопасности, который остаётся недостаточным из-за игнорирования нетехнических аспектов. Целью статьи является научное обоснование необходимости перехода от техноцентрической модели безопасности к сбалансированному подходу, основанному на триаде «Люди, Процессы, Технологии» (PPT), и анализ взаимосвязи этих компонентов в контексте критически важных объектов.

Человеческий фактор как определяющий элемент системы

В любой системе безопасности персонал является одновременно и самым ценным активом, и наиболее уязвимым звеном. Эксперты по IT-инфраструктуре подчёркивают, что даже самая совершенная технология может быть нейтрализована одним неосторожным действием сотрудника. Социальная инженерия, фишинг и другие методы атак, нацеленные на человека, продолжают оставаться высокоэффективными. Согласно исследованиям, более 90% успешных кибератак начинаются с фишингового письма. Как показывает Кевин Митник в своей работе «Искусство обмана», манипулирование человеческим доверием часто оказывается более простым способом получения доступа, чем взлом сложных технических систем.[1]

С другой стороны, хорошо обученный и мотивированный персонал формирует так называемый «человеческий файрвол». Это способность сотрудников распознавать подозрительную активность, сообщать о ней и соблюдать установленные правила, что позволяет предотвращать инциденты на самой ранней стадии. Формирование высокой культуры безопасности через регулярное обучение, практические тренинги и понятные инструкции является не менее важной задачей, чем закупка нового оборудования. Инвестиции в осведомленность персонала напрямую снижают риски, связанные с человеческими ошибками и злонамеренными действиями.

Процессы и политики как регуляторная основа

Процессы представляют собой набор формализованных правил, политик и процедур, которые регламентируют деятельность в области безопасности. Если технологии – это «инструменты», а люди – «исполнители», то процессы – это «инструкции», которые обеспечивают правильное и последовательное применение инструментов исполнителями. Без чётко выстроенных процессов даже самые квалифицированные специалисты и передовые технологии будут функционировать хаотично и неэффективно.

К фундаментальным процессам относятся:

- Управление рисками: регулярная идентификация, оценка и обработка угроз.

- Управление доступом: формализованные процедуры предоставления, изменения и отзыва прав доступа к ресурсам.

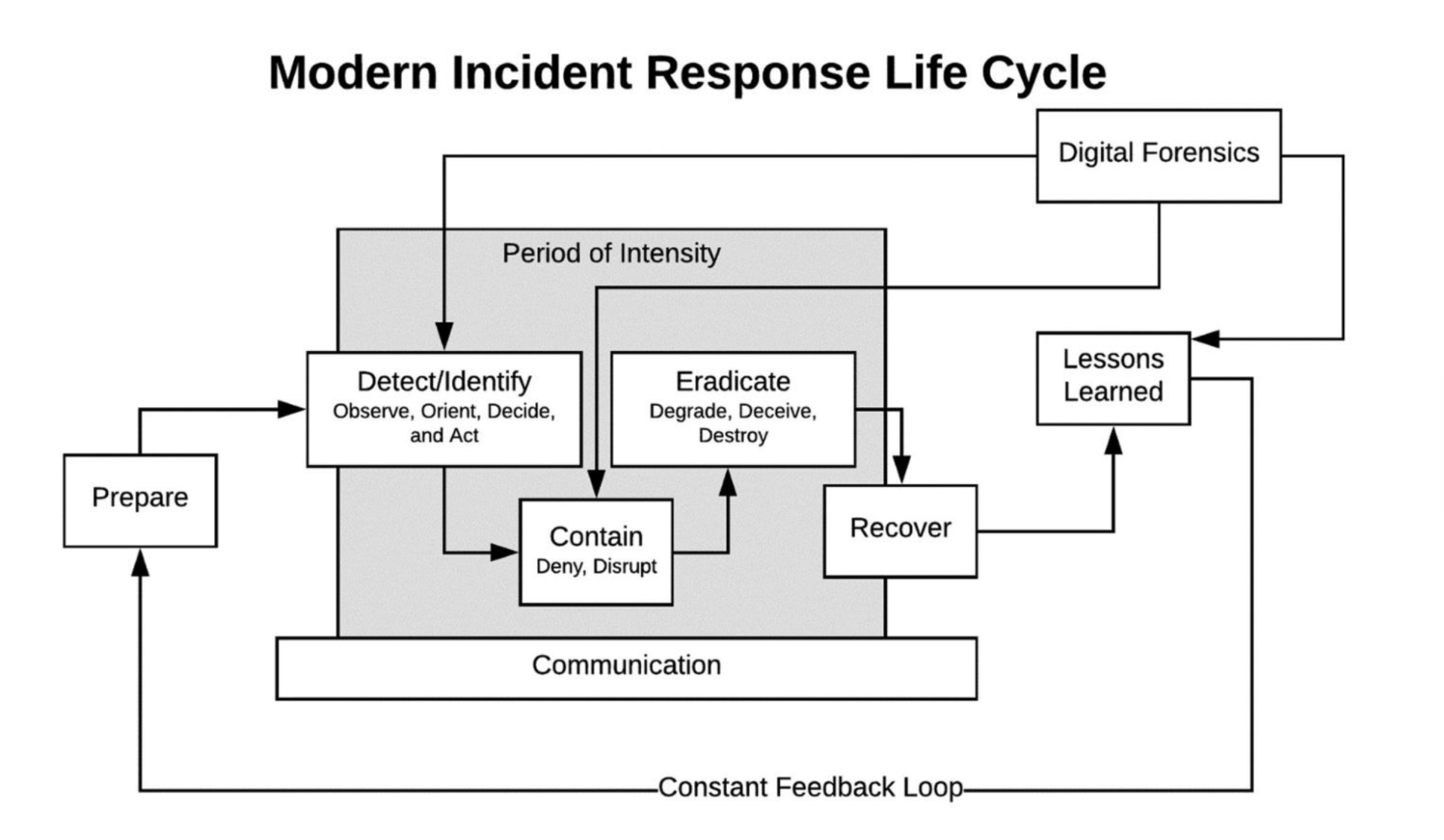

- Управление инцидентами: заранее разработанный и протестированный план действий при возникновении инцидента безопасности, от обнаружения до восстановления и анализа.[2]

- Управление конфигурациями: строгий контроль за изменениями в IT-инфраструктуре для предотвращения появления уязвимостей.

Эти процессы должны быть задокументированы, доведены до сведения всех сотрудников и регулярно пересматриваться. Соответствие международным стандартам, таким как ISO/IEC 27001 или NIST Cybersecurity Framework, помогает систематизировать и выстроить эти процессы на основе лучших мировых практик.[3]

Технологический компонент и его место в триаде

Технологии являются неотъемлемым элементом современной системы безопасности. Они автоматизируют защиту, обеспечивают мониторинг, блокируют известные угрозы и предоставляют инструменты для расследования инцидентов. Однако в рамках триады PPT их основная функция – быть надёжным инструментом для реализации политик и компенсации человеческих слабостей.

Например, политика управления доступом (процесс) требует использования сложных паролей. Технология (контроллер домена) принудительно обеспечивает выполнение этого требования. Сотрудник (человек) может забыть или записать пароль, но технология многофакторной аутентификации (ещё одна технология) минимизирует риск, связанный с этой ошибкой. Таким образом, технология не существует в вакууме. Её эффективность напрямую зависит от того, насколько грамотно она встроена в существующие процессы и насколько хорошо персонал обучен её использовать.

Синергия триады: модель сбалансированной безопасности

Устойчивость системы безопасности достигается не максимальным усилением одного из компонентов, а их сбалансированным развитием и тесным взаимодействием. Концепция PPT, впервые предложенная в работах Гарольда Ливитта в контексте организационного управления, оказалась полностью применимой и к сфере безопасности.[4]

Пренебрежение одним из элементов немедленно создаёт уязвимость, которую не смогут полностью компенсировать два других.

- Технологии без процессов и людей: дорогостоящее оборудование работает с настройками по умолчанию, журналы безопасности никто не анализирует, обновления не устанавливаются.

- Процессы без технологий и людей: политики существуют только на бумаге, их выполнение не контролируется и не автоматизируется, а сотрудники о них не знают.

- Люди без технологий и процессов: сотрудники могут быть бдительны, но у них нет инструментов для защиты и чётких инструкций, что делать в случае инцидента.

- Сбалансированный подход означает, что при планировании бюджета и стратегии безопасности необходимо уделять равное внимание всем трём направлениям.

Проведенный анализ подтверждает, что техноцентрический взгляд на безопасность является устаревшим и неэффективным. Защита критической инфраструктуры – это комплексная задача, решение которой лежит в гармоничном сочетании людей, процессов и технологий. Технологии предоставляют необходимые инструменты, процессы регламентируют их применение, а люди, обладающие высокой культурой безопасности, являются центральным элементом, который объединяет всю систему.Субъекты КИИ, операторы ПДн и все-все-все: кому закон предписывает внедрять SIEM

Успешная стратегия безопасности смещает фокус с закупки «серебряных пуль» в виде новых устройств на непрерывное совершенствование всех трёх компонентов триады. Для руководителей критически важных объектов это означает необходимость инвестировать не только в аппаратное и программное обеспечение, но и в регулярное обучение персонала, а также в разработку, внедрение и аудит организационных процессов. Только такой целостный подход способен обеспечить подлинную устойчивость к современным угрозам.

Примечания

- ↑ Mitnick, K. D., & Simon, W. L. The Art of Deception: Controlling the Human Element of Security. – Wiley, 2003. – 368 p.

- ↑ Herold, R. Managing an Information Security and Privacy Awareness and Training Program. – 2nd ed. – CRC Press, 2010. – 568 p.

- ↑ Matthew P. Barrett. Framework for Improving Critical Infrastructure Cybersecurity. Version 1.1. – National Institute of Standards and Technology, 2018. – 55 p.

- ↑ Leavitt, H. J. Applied Organizational Change in Industry: Structural, Technological and Humanistic Approaches // Handbook of Organizations. – Carnegie Institute of Technology, Graduate School of Industrial Administration, 1962. – 108 p.